Phishing w 2026: Jak Rozpoznać Fałszywy Email — Przykłady z Polskich Ataków

W lutym 2026 CERT Polska odnotował ponad 51 tysięcy zgłoszeń — wzrost o 68% rok do roku. Phishing napędzany AI generuje spersonalizowane kampanie n...

Praktyczne porady, aktualności i przewodniki dla małych firm. Dowiedz się, jak chronić swoje dane zgodnie z RODO i NIS2.

W lutym 2026 CERT Polska odnotował ponad 51 tysięcy zgłoszeń — wzrost o 68% rok do roku. Phishing napędzany AI generuje spersonalizowane kampanie n...

Twoje dane mogą krążyć w dark webie od miesięcy — a Ty o tym nie wiesz. OSINT i cyber threat intelligence to nie narzędzia służb specjalnych, lecz ...

Każdego roku miliardy rekordów — adresy e-mail, hasła, numery PESEL, dane kart kredytowych — trafiają na fora darknetowe i w ręce zorganizowanych g...

Rok 2026 stanowi punkt zwrotny dla cyberbezpieczeństwa w polskim biznesie. W związku z wejściem w życie (3 kwietnia 2026 r.) nowelizacji Ustawy o K...

Masz stronę internetową? Używasz Google Analytics, Meta Pixela albo chociażby Cloudflare? Jeśli tak — masz prawny obowiązek posiadania polityki coo...

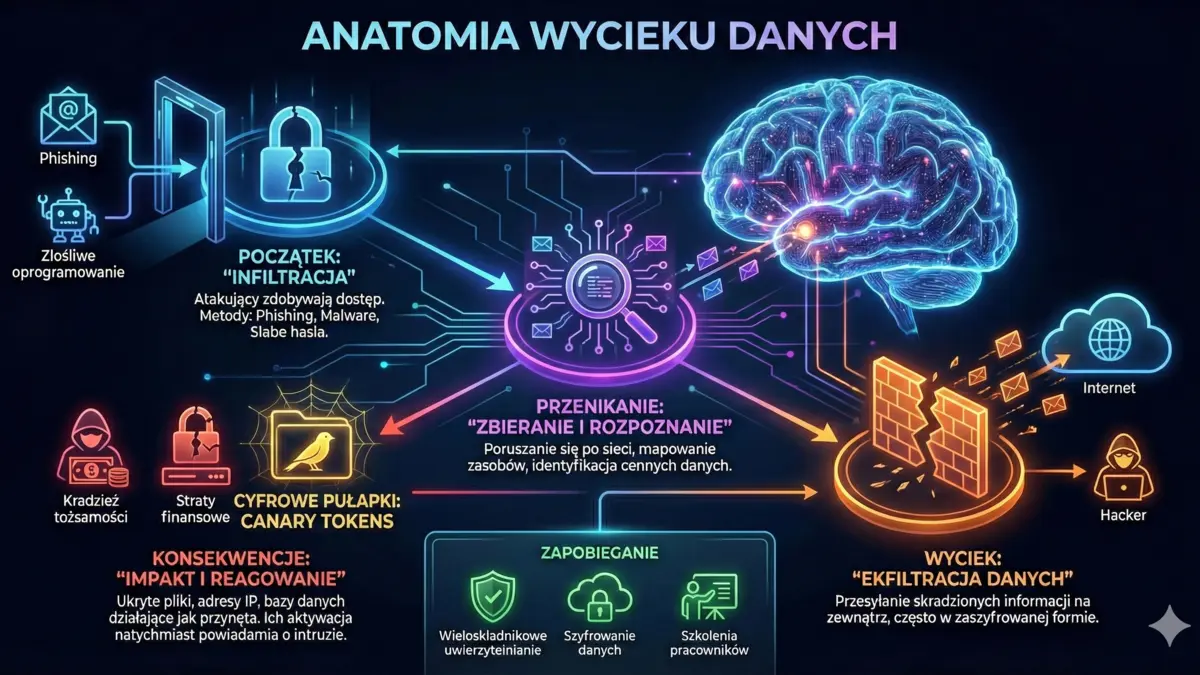

Wyobraź sobie, że ktoś właśnie otworzył plik z danymi Twoich klientów. Nie wiesz o tym. Twój antywirus milczy. Firewall nie reaguje. Intruz spokojn...

Świat technologii pędzi naprzód, a wraz z nim ewoluują cyberzagrożenia. Najnowszy raport „Cybersecurity Forecast 2026” opublikowany przez Google Cl...

Premiera opartego na [sztucznej inteligencji](/blog/2026/02/02/sztuczna-inteligencja-w-msp-wykrywanie-naruszen/) narzędzia Claude Code Security wyw...

Tradycyjny obwód sieciowy to przeszłość. Poznaj rygorystyczne wymogi ubezpieczycieli i sprawdź, jak skutecznie zarządzać postawą bezpieczeństwa toż...

Nowelizacja ustawy o KSC wdrażająca [dyrektywę NIS2](/blog/2026/01/18/kompendium-wdrozeniowe-nis2-uksc/) trafia do TK. Dostawcy Wysokiego Ryzyka, o...

Ewolucja strategii obronnych w przestrzeni cyfrowej doprowadziła do punktu, w którym tradycyjne metody prewencyjne okazują się niewystarczające (zo...

W 2026 roku kończy się okres przejściowy dla MŚP. Nowe wymogi [RODO](/narzedzia/generator-polityki-prywatnosci/) i [NIS2](/narzedzia/checklista-nis...

Rok 2026 przynosi rewolucję w świecie ransomware. Napastnicy porzucają szyfrowanie na rzecz kradzieży danych. Poznaj nowe grupy przestępcze i skute...

Zapewnienie bezpieczeństwa w przestrzeni cyfrowej stanowi obecnie jedno z najbardziej krytycznych wyzwań dla spójności gospodarczej i suwerenności ...

Krajobraz globalnego bezpieczeństwa cyfrowego w 2025 roku uległ fundamentalnej transformacji, zacierając granice między tradycyjnymi działaniami wo...

Globalny krajobraz cyberbezpieczeństwa w 2026 roku przechodzi fundamentalną transformację. W raporcie, opartym na Global Cybersecurity Outlook 2026...

Streszczenie Zarządcze: Współczesna architektura cyberbezpieczeństwa stoi w obliczu fundamentalnego paradoksu. Mimo rosnących nakładów na systemy p...

Rok 2026 to era autonomicznych ataków AI i industrializacji [ransomware](/blog/2026/02/15/ransomware-2026/). Dowiedz się, jak małe i średnie firmy ...

Tradycyjne szkolenia to za mało. Poznaj strategie budowania odporności cyfrowej oparte na psychologii, symulacjach AI i wymogach NIS2. Zobacz, jak ...

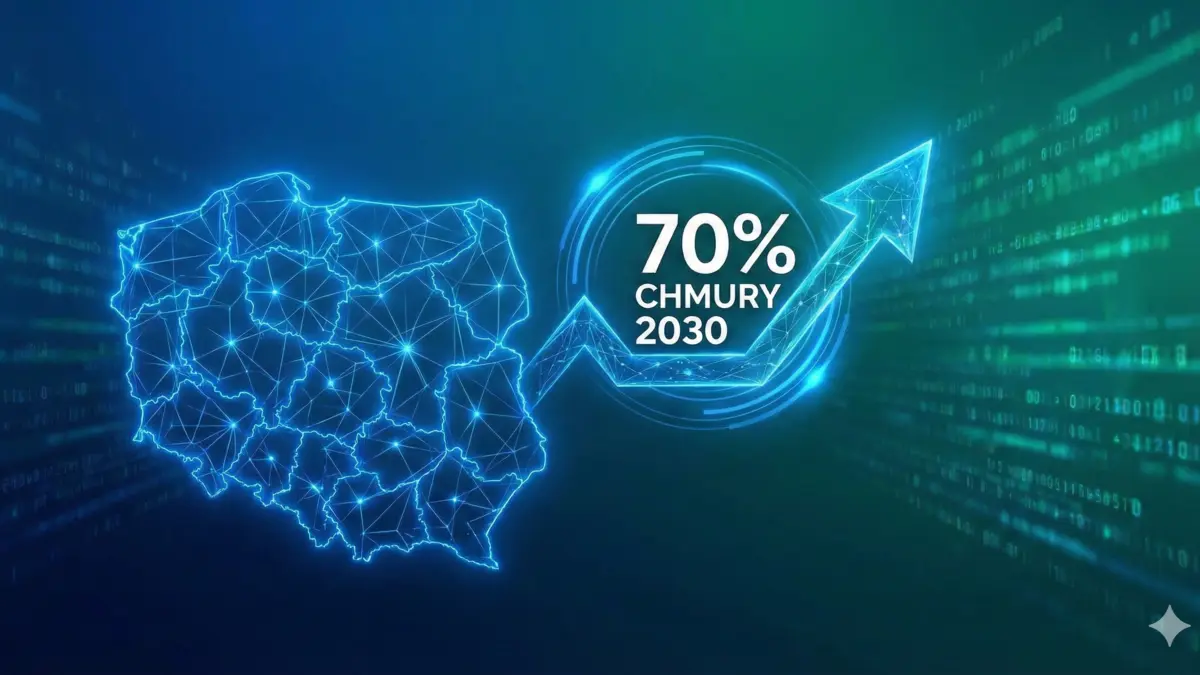

Wzrost ataków na MŚP o 100% r/r wymusza nową strategię ochrony chmury (sprawdź [checklistę NIS2](/narzedzia/checklista-nis2/)). Poznaj kluczowe wek...

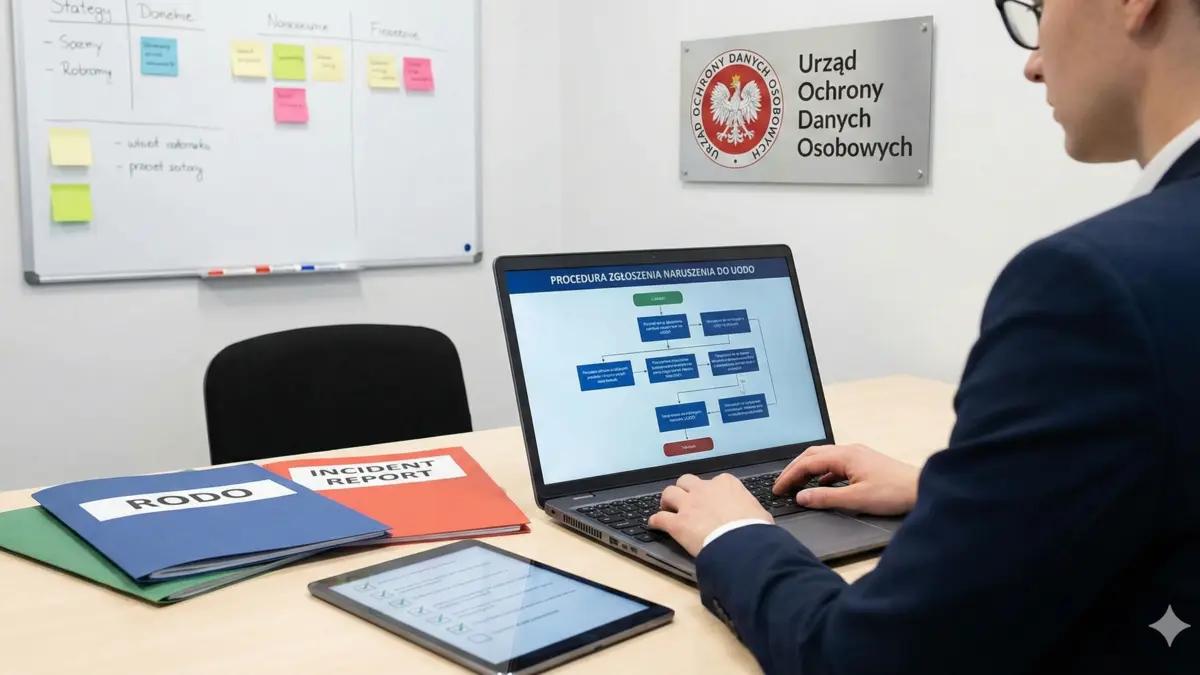

Pierwsze 24 godziny po wykryciu incydentu są krytyczne — a [średni dwell time to 11 dni](/blog/2026/01/15/dwell-time-czas-wykrycia-wlamania/). Pozn...

W obliczu bezprecedensowej dynamiki zmian geopolitycznych i technologicznych, raport ENISA Threat Landscape (ETL) 2025 stanowi fundamentalny dokume...

Rok 2026 przyniósł rewolucję w cyberbezpieczeństwie MŚP. Ataki sterowane AI, slopsquatting i drastyczny wzrost kar to nowa rzeczywistość. Sprawdź, ...

W 2026 roku mapa ryzyka dla MŚP przeszła rewolucję. Dokumenty księgowe ustępują miejsca kluczom API i 'compliance drift'. Ransomware to już nie tyl...

Raport analityczny o ataku na infrastrukturę krytyczną RP. Analiza incydentu w sektorze OZE i elektrociepłowni oraz skuteczność technologii decepti...

Współczesny krajobraz gospodarczy przeszedł nieodwracalną metamorfozę, wymuszoną przez globalne wydarzenia początku trzeciej dekady XXI wieku. Dla ...

Współczesne środowisko biznesowe dla małych i średnich przedsiębiorstw (MŚP) charakteryzuje się bezprecedensowym poziomem cyfryzacji, co bezpośredn...

Honeypoty i technologia decepcji to nie tylko domena korporacji. Sprawdź, jak małe firmy mogą wykorzystać cyfrowe pułapki do ochrony przed cyberprz...

Polska chce mieć 20 jednorożców do 2030 roku. Czy to możliwe? Analizujemy „Krajowy plan działania”, potencjał firm jak ICEYE czy Booksy oraz barier...

KCPD to miliard złotych na trzy centra danych. Ambasada Danych to koncepcja kopii zapasowej poza granicami. Razem tworzą tarczę chroniącą KRS, PESE...

Granty do 850 tys. zł, bezpłatne audyty w EDIH, poligony testowe TEF AI — rząd buduje ekosystem wsparcia sztucznej inteligencji dla MŚP. Sprawdź, k...

Polska dwóch prędkości: cyfrowi liderzy kontra MŚP z długiem technologicznym. Do 2030 roku mamy nadrobić lukę — granty DIG.IT, pożyczki KPO i 2,8 m...

Firmy z certyfikatem Cyber Essentials są o 80% mniej narażone na skuteczny cyberatak. Polska właśnie wdraża własną wersję tego standardu. Sprawdź, ...

Średni czas wykrycia włamania to ponad 200 dni. W tym czasie atakujący spokojnie mapuje sieć, eskaluje uprawnienia i wynosi terabajty danych. Jak w...

Twoje hasło nagle nie działa? Dostajesz kody weryfikacyjne, których nie zamawiałeś? Windykator dzwoni w sprawie długu, o którym nie masz pojęcia? T...

Jak wygląda prawdziwe zgłoszenie naruszenia do UODO? Przedstawiamy kompletny case study z analizą — co zrobiono dobrze, co można było zrobić lepiej...

Wyciek danych to nie kwestia 'czy', lecz 'kiedy'. Poznaj dokładną procedurę zgłoszenia naruszenia do UODO — od momentu wykrycia incydentu, przez oc...

Nowelizacja Ustawy o Krajowym Systemie Cyberbezpieczeństwa wchodzi w końcową fazę legislacyjną. Kary do 10 mln euro dla firm i 600% wynagrodzenia d...

Nowe przepisy to nie tylko biurokracja — to fundament odporności cyfrowej państwa. Sprawdź, czy Twoja mała firma wpadnie w sidła nowych regulacji i...

Hakerzy spędzają w firmowych sieciach średnio 11 dni zanim ktokolwiek ich zauważy. W skrajnych przypadkach — nawet 194 dni. Dlaczego mimo milionów ...

Zapisz się na listę oczekujących clev.one. Powiadomimy Cię o nowych artykułach i premierze produktu.

Zapisz się teraz